غير متصل

من فضلك قم بتحديث الصفحة لمشاهدة المحتوى المخفي

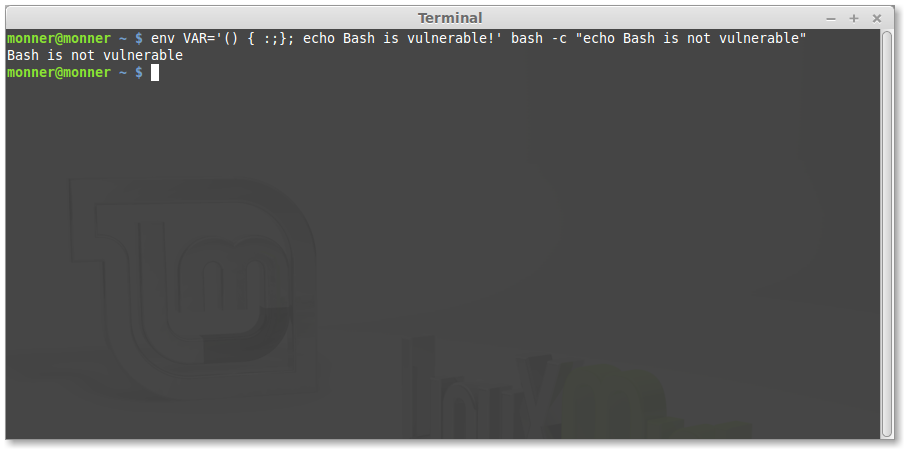

ما هي ثغرة باش ولماذا تصيب الجميع؟

في حادثة تبدو الأكثر قوة وتأثيراً من ناحية الثغرات الأمنية منذ انتشار ثغرة نزيف القلب، ظهرت ثغرة جديدة في الإنترنت تدعى ب “باش”. وتصدرت هذه الثغرة عناوين الأخبار الأمنية،

ما هو باش؟

باش هو نوع من لغات البرمجة، وبرنامج قشرة واجهة سطر الأوامر مصمم من قبل مشروع GNU في 1989. ويتيح للمستخدمين والأجهزة إدخال أوامر، يتم بعد ذلك تنفيذها على مرحلة النظام. وتقوم بشكل أساسي بإصدار وترجمة الأوامر، وإذا أردت معرفة المزيد يمكنك الاطلاع على صفحة GNU Bash.

وباش موجود في معظم أنظمة يونكس ولينكس، وأيضاً في نظام تشغيل اكس من أبل، والذي يستخدم كثير من أدوات يونكس ولينكس. وعدا عن ذلك، فإن باش موجود على عدد كبير من خوادم المواقع ومعدات المنزل، والتي تتضمن ذكراً وليس حصراً، أجهزة الراوتر والمودم، إضافة إلى أي عدد من الأجهزة المتصلة بالشبكة، وغيرها من الأنظمة المتعلقة بالإنترنت.

وتم اكتشاف ثغرة باش من قبل ستيفان شازيلاس، وهو مسؤول عن إدارة شبكة لينكس ويونيكس في القطاع الأمني، أكاماي. وكما يمكنك التخيل، فقد وجدت هذه الثغرة لبعض الوقت، أي قبل بحوالي 20 سنة. ومثل ثغرة نزيف القلب، فكل ما يمكننا فعله هو أن نأمل بأن يكون شازيلاس أول شخص اكتشف هذه الثغرة، إلا أننا لن نعرف مطلقاً على وجه التحديد.

كيف تؤثر ثغرة باش عليّ؟

تتيح هذه الثغرات للمهاجم إرفاق ملف خبيث إلى أجزاء من رمز أو نص يتم تنفيذها أو ترجمتها لدى استدعاء باش، وبالتالي يتمكن المهاجم من فرض سيطرته على الأنظمة المصابة.

“هذه الثغرة تسهل للمجرمين الالكترونيين مهمة الاختراق أكثر بكثير من نزيف القلب، وعدا عن ذلك، ففي حالة نزيف القلب يتمكن المجرم الالكتروني فقط من سرقة البيانات من الذاكرة، ويأمل بإيجاد شيء مثير للاهتمام. إلا أن ثغرة باش تتيح السيطرة الكاملة على النظام، مما يجعلها أكثر خطورة”

ولدى سؤاله إذا ما كانت ثغرة باش بمثابة “ثغرة نزيف القلب الجديدة”، أجاب أصدقاؤنا من فريق التحليلات والأبحاث الدولية في كاسبرسكي لاب بقولهم:

“هذه الثغرة تسهل للمجرمين الالكترونيين مهمة الاختراق أكثر بكثير من نزيف القلب، وعدا عن ذلك، ففي حالة نزيف القلب يتمكن المجرم الالكتروني فقط من سرقة البيانات من الذاكرة، ويأمل بإيجاد شيء مثير للاهتمام. إلا أن ثغرة باش تتيح السيطرة الكاملة على النظام، مما يجعلها أكثر خطورة”.

كما ناقش باحثو كاسبرسكي سيناريو افتراضي، حيث يمكن استغلال ثغرة باش لسرقة بيانات مصرفية، وأخيراً المال. ومن الممكن للمهاجم أن يقوم باختراق باش وسرقة بياناتك عبر جهاز الكمبيوتر الخاص بك، إلا أن هذه العملية تتطلب من المهاجم إيجاد عامل اختراق للتمكن من دخول واجهة أوامر باش، ولن تكون هذه معادلة سهلة بحد ذاتها. وللحديث بواقعية أكبر، فسيسعى المهاجم لمهاجمة خادم مستخدم من قبل موقع مصرفك المفضل، ويحاول مهاجمة عدد من الحسابات والبيانات المرتبطة بها مرة واحدة.

وقد يلخص هذا التحذير من فريق جاهزية الطوارئ للكمبيوتر في الولايات المتحدة القصة بأكملها:

“تصنف هذه الثغرة من قبل المعايير الأمنية بأنها ذات تأثير “عالي”، مع تأثير CVSS بنتيجة 10، و”منخفض” من ناحية التعقيد، مما يعني بأنه يتطلب مهارات بسيطة لتنفيذه. وتتيح هذه الثغرة للمهاجمين تزويد متغيرات تتضمن أوامر يمكن تنفيذها على أنظمة مصابة، ويعتبر هذا الأمر خطيراً تحديداً بسبب الاستخدام المنتشر لقشرة باش وإمكانية تسميتها “تطبيق” على عدة مستويات”.

وفي الواقع فإن ثغرة باش عالية التأثير، وسهلة الانتشار، مما يجعلها مختلفة عن ثغرة نزيف القلب، والتي كانت شديدة التأثير إنما صعبة الانتشار.

كيف يمكنني حماية نفسي؟

الوسيلة الوحيدة التي يمكنك اتباعها لحماية نفسك، عدا عن التوقف عن استخدام الإنترنت نهائياً، هي التأكد من تحميل تحديثات المورد المحددة حال توفرها. وأما بالنسبة لأنظمة التشغيل على أجهزتك، فيتوجب عليك انتظار الأشخاص الذين يديرون توزيعاتك لإصدار نسخة تتضمن الحلول.

أما بالنسبة لأجهزة الراوتر والمودم، وغيرها من معدات البيت، فلن يكون هناك حل واحد يفي بكل المعطيات. والسيناريو الأكثر توقعاً هو بأن صناع هذه الأجهزة سيجرون تحديثات على جداولهم الخاصة، ولن تقوم هذه التحديثات بالتحميل التلقائي كحال تحديثات أنظمة التشغيل التقليدية.

والمشكلة، كما شرح الباحثون من فريق الدراسات والتحليلات الدولية في كاسبرسكي لاب، بأن باش واسع الانشار ويستخدم في حالات متنوعة وكثيرة، وبالتالي ستكون هذه الحلول قصيرة الأمد. وبالتالي، فإن إصلاح ثغرة باش يتطلب عملية طويلة من التجارب والأخطاء، ولهذا السبب تحديداً فإن عدداً كبيراً من الباحثين يصفون الجولة الأولى من إصلاحات باش بأنها “غير مكتملة”.

ومشكلة أخرى أود الإشارة لها، هي أن أنظمة *نيكس منتشرة في كل مكان، وبالتالي فإن ثغرة باش منتشرة في كل مكان أيضاً. وحتماً ستكون هناك أجهزة تحمل ثغرة باش وغير قادرة على التحديث، وأيضاً ستكون هناك أجهزة تحمل ثغرة باش إنما لا تدرك ذلك أصلاً.

وكما كتب روبرت جراهام من إراتا سيك في مدونته، والتي ننصحكم بقرائتها “عدد الأنظمة التي تحتاج إلى نسخ للإصلاح، ولكن لن يتم تحديثها، أكبر بكثير من حالة نزيف القلب”. ولوضع هذا الأمر ضمن سياق الحديث، يقول جراهام بأن مئات ألاف المواقع تبقى معرضة لخطر اختراق ثغرة نزيف القلب للمصدر المفتوح SSL لعدة أشهر بعد إتاحة النسخة.