Dr.protection

زيزوومى مميز

غير متصل

من فضلك قم بتحديث الصفحة لمشاهدة المحتوى المخفي

فـ بدايه موضوعى أحب أوضح ان الموضوع دة نازل

بناءً على موضوع @hitman samir12

يجب عليك

تسجيل الدخول

او

تسجيل لمشاهدة الرابط المخفي

يعتقد بعض الناس ان باستخدامتهم للبروكسيات

او "Tor" --->شبكة “The Onion Router”

بانهم محميون وبيانتهم محميه ومحصنة

لاشكـ طبعاً ان مستخدمين خدمة "Tor"

يضمنون درجة كبيرة من تشفير بياناتهم

و فـ الحقيقة لا يعرف الكثير اليه عمل

هذة الانظمة وسوف نتطرق لها ولكن

بعد قليل

فـ لعلك تسأل نفسك هل هذة الانظمة تقوم بحفظ الخصوصيه ؟!

الاجابه الصحيحة هى :

نعم ولا ايضاً

لا أنه ليس مرض ولكن سوف افهمكمـ وجهة نظرى

نعمـ ؛ لأن هذة الخدمة تقوم فعلاً بتجاوز مراقبة مزود الخدمة ومراقبة الشبكة المحلية في حال كان المستخدم يستخدم شبكة داخلية لشركة أو مؤسسة أو شبكة عامة أو اى شئ

مثال للتوضيح ::

----------------

هنالك مستخدم يستخدم TOR لإخفاء سجلات التصفح والإتصال الخاصة به فهذه الخدمة تعد من أفضل الخدمات للتخفي على الشبكة

و لكن لها سلبيات

ولذلك يجب معرفة الجوانب السلبيه التى تنعكس على الأداء المفترض من إستخدام خدمة التخفي هذه

ولذلك قولت لا

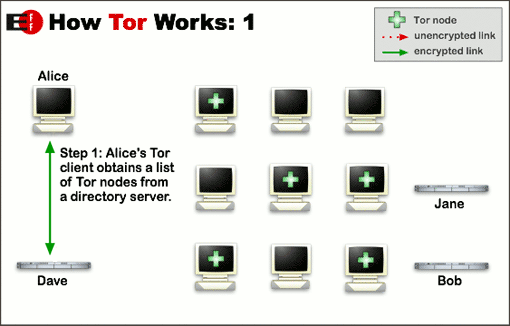

والان جاء وقت معرفة اليه عمل هذا النظام "Tor"

يجب عليك

تسجيل الدخول

او

تسجيل لمشاهدة الرابط المخفي

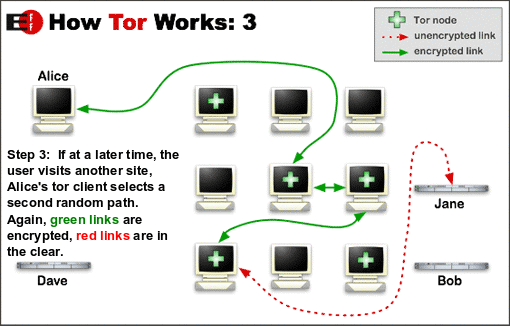

“تور” هو عبارة عن شبكة واسعة من الأجهزة التي تقوم بنقل البيانات مشفرة عن طريق Nodes إلى أن تصل آخر جهاز في الشبكة الذي يسمى Exit Node

الـ Exit Node يقوم بالتواصل مع الخادم الذي طلبه المستخدم بإتصال غير مشفر

في المثال رقم (2) الجهاز Alice هو المستخدم, كما نرى المستخدم يقوم بالإتصال عن طريق سهم أخضر “وذلك يعني إتصال مشفر” إلى أن يصل إلى آخر Node في الشبكة ويسمى الـ Exit Node وبعدها يصبح السهم غير أحمر “أي إتصال غير مشفر” حيث يتصل بخادم على الإنترنت وفي هذا المثال إسمه Bob.

من هذا المثال نفهم بأن شبكة Tor تعتمد على الـ Nodes لإيصال البيانات إلى الهدف في الإنترنت, لكن ماهذه “النودز” ؟

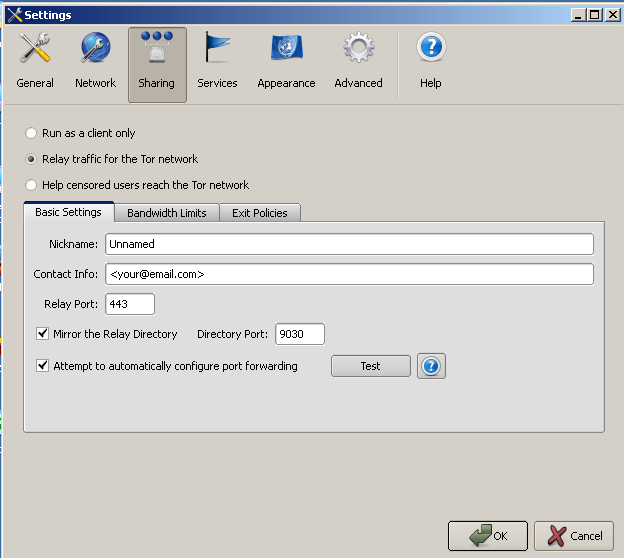

“النودز” جميعها عبارة عن خوادم مدارة من قبل مجموعة متبرعين من حماة الخصوصية, حيث يمكن لأي شخص بتحميل برنامج TOR بأن يجعل جهازه أيضاً كـ Node أو Exit Node

مربط الفرس هنا, ماذا لو قمنا بتشغيل الخادم كـ Exit Node ؟ في هذه الحالة طبعاً سوف نكون آخر حلقة في سلسلة التشفير وبالتالي سنتواصل مع الخوادم الخارجية ببيانات غير مشفرة ونستقبل الأجوبة غير مشفرة أيضاً ثم نعيدها لشبكة التور مشفرة إلى أن تصل للمستخدم مرة أخرى.

بإختصار, لو كان لدينا خادم وقمنا بإعداده ليعمل كـ Exit Node وليس Node عادي, فهنا يمكننا التنصت على الإتصال بطريقة Monkey in the Middle الكلاسيكية, ويثبت هذا الكلام البحث الذي قام به السويدي Dan Egerstad حيث قام بتسريب بيانات أكثر من 100 بريد إلكتروني وبيانات سفارات وبعض الحكومات التي تستخدم هذه الخدمة لحفظ خصوصيتها !

يجب عليك

تسجيل الدخول

او

تسجيل لمشاهدة الرابط المخفي

ربما سوف يقول البعض بأن هذا البحث الذي تتحدث عنه قديم من عام 2007, أن أضمن لكم بأن المشكلة لا زالت موجودة وتعمل بأكمل وجه وبنفس درجة الخطورة!

لكن مزودين الخدمة في العادة يقوموا بمنع تشغيل خدمات الـ TOR على خوادمهم, بل بعضهم يقوم بالمحاكمة قضائياً إن وجدوا أنك تقوم بتشغيل هذه الخدمة.

طبيعة البيانات التي تدور في هذه الشبكة خطيرة جداً, بحكم البحث الذي قمت بإجراءه بصفة شخصية, وجدت بأن أغلب البيانات لنشاطات إباحية خطيرة وبعض النشاطات الأخرى المشبوهة والخطيرة جداً لكن لا أنصح أي أحد ابداً بتشغيل Exit Node على أي خادم أو حتى إتصاله بالمنزل.

فما الفائدة من إستخدام TOR إذا كان من الممكن للـ Exit Node من التنصت على الإتصال؟ أترك لكم الإجابة.

طب ودلوقت

ماذا عن البروكسي أو الـ VPN ؟

لنحدد مستوى امانها يجب معرفة

اّليه عملها

تأمل الصورة

جهاز الكمبيوتر الذي يستخدم إتصال بمساعدة بروكسي خارجي يقوم بالإتصال بمزود الخدمة ومزود الخدمة يقوم بتحويل الإتصال إلى خادم البروكسي ومن هناك يقوم خادم البروكسي بالتواصل مع الهدف المراد بدل من خادم مزود الخدمة مع العلم بأن الـ VPN تقريباً يعتمد على نفس الآلية في الإتصال.

حسناً, بإعتبار بأن الإتصال مشفر مابين المستخدم وخادم البروكسي, هذا يعني بأن خادم البروكسي يقوم بفك تشفير الإتصال ونقل البيانات بشكل خام إلى الخادم الهدف المراد التواصل معاه, بالتالي خادم البروكسي هنا يمكننا من خلاله إجراء أسلوب MitM لإستخراج البيانات التي يتم تمريرها ومعرفة كافة تفاصيلها وبالتالي نستنتج بأن خوادم البروكسي أيضاً لا يمكن الثقة بها.

ومن تجربت أحد الاشخاص

قام بتنصيب خادم Squid على المنفذ الإفتراضي لتحليل البيانات التي تمر من خلاله وبالتأكيد النتيجة كانت مذهلة, تم استعراض جميع البيانات وعرض جميع المواقع التي جاري تصفحها وجلسات الكوكيز الخاصة بها.

اللى الانا عاوز اقوله

من الاخر

::

- لاتستخدم خدمات التخفي العامة في تصفح أي شيء قد يدل إليك, مثل البريد الإلكتروني, الحسابات البنكية, الفيس بوك, وغيره من الحسابات.

- حاول إستخدام SSL في حال أضطررت لإستخدام خدمات التخفي العامة, لكن هذا لن يجعل SSL آمنة بنسبة 100% لأنه من المعروف بأنه يمكن تزوير هذه الشهادات.

- عدم إستخدام البروكسيات التي ينشرها البعض في المنتديات والمواقع.

- فكر قبل إستخدام خدمات الـVPN من بعض الشركات, لأنه هذه الشركات تحتفظ بسجلات الإتصال الخاصة بعملائها في حال تم طلبها من قبل جهة حكومية كلـ CIA أو الـ FBI.

- TOR ليس حل آمن للتخفي على الشبكة, لكنه يؤدي الغرض بشكل كبير.

- مزود الخدمة لديك يمكنه دائماً معرفة نشاطك في الإنترنت ويحتفظ بسجلات لجميع المواقع وجميع المنافذة التي تستخدمها في اتصالاتك بالشبكة.

- أفضل حل للخصوصية هو إستخدام خوادم خاصة وتركيب عليها خادم VPN أو خادم Squid أو خلافة من الخدمات المماثلة. لكن تذكر, مزود الخدمة الخاص بالخادم يمكنه الإطلاع على سجلاتك.

خبر بتاريخ

29/7/2014

يجب عليك

تسجيل الدخول

او

تسجيل لمشاهدة الرابط المخفي

أتمنى الأفادة لكمـ جميعاً

يجب عليك

تسجيل الدخول

او

تسجيل لمشاهدة الرابط المخفي